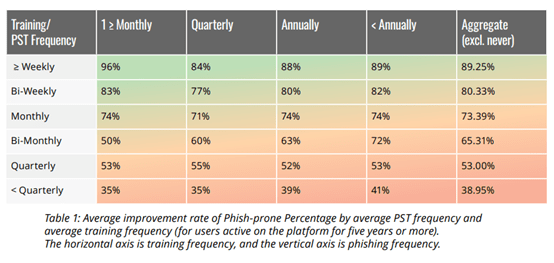

על פי סקרים, רוב הארגונים עושים מעט מאד אם בכלל לטובת הדרכות למודעות אבטחה. אם כבר, ארגונים טורחים לעשות זאת פעם בשנה רק על מנת לצאת מידי חובה. זה ממש לא מספיק. אנחנו יודעים מדאטה של לקוחות פלטפורמת הדרכות הסייברסקיוריטי KnowBe4 שנאספה עם השנים ומכסה עשרות מיליוני מקרים לאורך עשור, שככל שהתדירות של סימולציות פישינג עולה, כך הצוות מצליח לעלות על ניסיונות פישינג יותר בקלות. היות ופישינג מהווה חלק בלתי נפרד מ-70-90% מפריצות הדאטה המוצלחות, עד שימצאו הגנה טכנית מושלמת, מודעות אבטחה היא המתכון האידיאלי להפחתת סיכוני סייברסקיוריטי.

מה זה פישינג (דיוג)?

פישינג היא שיטת התקפת סייבר שנועדה לשדל אנשים לחשוף מידע רגיש, כגון שמות משתמש, סיסמאות או פרטים פיננסיים, על ידי התחזות לישות אמינה. ניסיונות דיוג מבוצעים בדרך כלל באמצעות הודעות דוא"ל, הודעות או אתרי אינטרנט מתחזים, ולעתים קרובות מחקים את המראה של הודעות לגיטימיות מארגונים בעלי מוניטין, כגון בנקים, סוכנויות ממשלתיות או פלטפורמות מקוונות פופולריות. הודעות מטעות אלו מכילות לרוב תוכן דחוף או מפתה, הקוראת לנמענים ללחוץ על קישורים, להוריד קבצים מצורפים או לספק מידע אישי. ברגע שמשתמשים מקיימים אינטראקציה עם אלמנטים זדוניים אלה, הנתונים הרגישים שלהם הופכים לפגיעים לניצול על ידי פושעי סייבר. התקפות פישינג מתפתחות ללא הרף, תוך שימוש בטקטיקות מתוחכמות כדי להונות אנשים וארגונים, מה שמקשה על משתמשים לשמור על ערנות ולהפעיל אמצעי אבטחה.

כדי להילחם בניסיונות פישינג, אנשים צריכים להיות זהירים כאשר הם מקבלים מיילים או הודעות לא רצויות, לבדוק את כתובת השולח, שגיאות דקדוקיות או חוסר עקביות בתוכן, ולהימנע מלחיצה על קישורים חשודים או הורדת קבצים מצורפים ממקורות לא מוכרים. בנוסף, ארגונים מטמיעים אמצעי אבטחה כגון מערכות סינון דואר אלקטרוני, אימות רב-שלבי והדרכות סייברסקיוריטי כדי לצמצם את הסיכונים הכרוכים בהתקפות פישינג. למרות מאמצים אלה, האפקטיביות של דיוג מסתמכת במידה רבה על גורמים אנושיים, תוך שימת דגש על הצורך המתמשך בהדרכה ובמודעות לאבטחת סייבר – עניין שלא מעט ארגונים מקלים בו ראש.

איך נראים ניסיונות דיוג?

ניסיונות פישינג כוללים בדרך כלל טקטיקות הטעיה שמטרתן להערים על אנשים לחשוף מידע רגיש, כגון אישורי התחברות או פרטים פיננסיים. תקשורת זדונית זו מתחזה לעתים קרובות לישויות לגיטימיות, כגון בנקים, פלטפורמות מדיה חברתית או סוכנויות ממשלתיות, תוך שימוש בהודעות דוא"ל, הודעות או אתרי אינטרנט בעלי מבנה משכנע. בדרך כלל, הודעות דיוג משתמשות בשפה דחופה או מדאיגה, ויוצרת תחושת דחיפות כדי להנחות את הנמענים לפעול בחיפזון. התוקפים עשויים לכלול קישורים או קבצים מצורפים המובילים לאתרי אינטרנט זדוניים או תוכנות זדוניות, המנסים לנצל את האמון והסקרנות האנושיים. לניסיונות דיוג מוצלחים עלולות להיות השלכות חמורות, כולל גניבת זהות, אובדן כספי או גישה לא מורשית לחשבונות אישיים. שמירה על ערנות, אימות מקורות תקשורת והימנעות מלחיצה על קישורים חשודים הם אמצעים חיוניים למניעת איומי פישינג.

איך ניתן להגן מפני פישינג (בארגון ובחיים הפרטיים)?

קודם כל באמצעות מודעות: היכרות, התעדכנות מתמדת במגמות בעולם הפישינג. שנית, באמצעות אלמנט שישמור את העובדים בארגון במשמעת, למשל באמצעות סימולציות פישינג כך שבמקרה ואחד העובדים נכשל במבחן, האדמין בארגון יידע מכך ויהיה עם האצבע על הדופק.

איך הדרכות סייברסקיוריטי יכולות לעזור למנוע פישינג?

הדרכה למודעות לאבטחת סייבר וסימולציות פישינג משפרות את החוסן הארגוני על ידי חינוך עובדים לגבי איומים פוטנציאליים ובדיקת יכולתם לזהות ולהגיב להתקפות דיוג, ובכך להפחית את הסיכון לפרצות אבטחה. העובדים שומרים על ערנות כל העת – גם כדי להגן מפני איומים אמיתיים וגם כדי לעמוד במבחנים הפנים-ארגוניים.

באיזו תדירות יש לבצע הדרכות סייברסקיוריטי למניעת ניסיונות פישינג?

כמה שיותר! מהניסיון של KnowBe4, הדרכה פעם בחודש וסימולציית פישינג פעם בשבוע זה האידיאל – זו התדירות שבה עובדות החברות שמצליחות להוריד את שיעור ניסיונות הפישינג באופן החד ביותר. לעובדים חדשים צריך לתת הדרכת סייברסקיוריטי יסודית יחד עם הדרכות לזיהוי והתנהלות מול מתקפות פישינג. הדרכות אנטי-פישינג צריכות לכלול דוגמאות של מתקפות פישינג פופולריות ועידוד הדיווח עליהן. ההדרכה היסודית יותר צריכה להתקיים לפחות פעם בשנה.

סימולציות פישינג נועדו לדמות את העולם האמיתי. על כן האופציה הכי טובה היא לקחת ניסיון פישינג אמיתי נגד הארגון ולשלוח אותו כמבחן המחקה אותו. לזה נועד PhishFlip.הכלי לוקח ניסיון פישינג אמיתי לחלוטין שדיווחו עליו ומחליף את הלינקים הזדוניים בלינקים בטוחים וכך הסימולציה נשלחת לעובדי הארגון. ניתן להעריך בקלות כמה מעובדי הארגון היו נופלים בפח.

אם יש ספק אז אין ספק – סימולציות פישינג הן עניין שחשוב לבצע באופן קבוע. פעם לא היה ברור מה התדירות המומלצת של סימולציות פישינג. היום זה ברור שכל עוד אתם מעדכנים את חברי הצוות בכך שאתם עורכים סימולציות תקופתיות, אין עם זה כל בעיה.

מה שבטוח, לסימולציות פישינג יש ערך שאי אפשר למצוא בהדרכות סייברסקיוריטי. למשל, המשתמשים יכולים לקבל פידבק מיידי על מה שפספסו – הסימנים במייל שהיוו נורות אזהרה, כי אין תחליף לצפייה מיידית בטעויות ובדגשים לפעמים הבאות.

ה-best practice הוא שהדרכות ארוכות מתאימות בעיקר לעובדים חדשים ומכאן והלאה רק פעם בשנה. הדרכות קצרות וסימולציות פישינג לעומת זאת יש לבצע לפחות פעם בחודש. הארגונים שמגיעים לתוצאות הטובות ביותר מבצעים הדרכות פעם בחודש וסימולציות פישינג פעם בשבוע וחלק אף בתדירות גבוהה יותר.

How Much Is Too Much?

לפי הדאטה של KnowBe4, כל המרבה הרי זה משובח. ועדיין, עשויים לקרות מקרים שבהם עובדי הארגון מגיעים למיצוי ומרגישים שהם מקדישים למשימה יותר מדיי זמן. יש ארגונים שמצליחים רק כשהסימולציות וההדרכות נעשות בתדירות גבוהה ואילו אחרים זקוקים לפחות מכך. יש פה מקום לניסוי וטעייה. בכל מקרה ממש לא כדאי לרדת מתדירות של פעם בחודש. אם התדירות בארגון שלכם נמוכה מפעם בחודש, זה הזמן לחשב מסלול מחדש ולחשוב על העלאת התדירות.